Las selecciones nacionales ya están en la fase de preparación y los hinchas llevan tiempo esperando el comienzo de la Eurocopa. No obstante, sin ser detectados por el público, los cibercriminales hace ya tiempo que terminaron su particular “pretemporada” y ya están listos para el evento. Su objetivo son los PCs y los archivos de los aficionados.

Las selecciones nacionales ya están en la fase de preparación y los hinchas llevan tiempo esperando el comienzo de la Eurocopa. No obstante, sin ser detectados por el público, los cibercriminales hace ya tiempo que terminaron su particular “pretemporada” y ya están listos para el evento. Su objetivo son los PCs y los archivos de los aficionados.

Particularmente peligrosos resultan los correos basura personalizados que ofrecen entradas para los partidos, videos exclusivos o calendarios de las jornadas de la Eurocopa 2008, y de hecho los primeros ataques a las comunidades y portales de aficionados ya han tenido lugar. Los sitios web hackeados se utilizan para almacenar en su interior código malicioso, que se autoinstala automáticamente sin ser detectado por las víctimas mediante descargas dirigidas. Para mantenerse fuera de peligro, G DATA, compañía alemana líder en seguridad informática y pionera en la protección antivirus, recomienda comprobar la protección con la que se cuenta en cada PC, asegurándose de que tanto el sistema operativo como el navegador web y el antivirus estén siempre actualizados.

Avalancha de correos basura relacionados con la Eurocopa 2008.

Los eventos internacionales atraen en masa a los ciberdelincuentes, ya que suelen reportarles grandes ganancias. Ralf Benzmüller, responsables de los laboratorios de seguridad de G DATA, espera que antes y durante la Eurocopa 2008 se envíen millones de correos basura relacionados con esta cita deportiva.

“Los grandes eventos deportivos resultan muy tentadores para los cibercriminales; muchos seguidores no consiguieron entradas para la Eurocopa 2008, y ellos lo saben. Los laboratorios de seguridad de G DATA ya han detectado la existencia de los primeros correos basura de este tipo, y a medida que se acerca la fecha de comienzo, mayor será la avalancha de spam ofreciendo comprar entradas. En este caso, los atacantes van a por los hinchas y sus datos personales, como la información de tarjetas de crédito o de cuentas de correo”.

En consecuencia, los receptores deben borrar de inmediato los correos electrónicos no solicitados, evitando asimismo hacer click en cualquier enlace que incorporen bajo cualquier circunstancia. De hecho, es ahí donde se encuentra la verdadera trampa: el código malicioso se coloca previamente en páginas web modificadas en las que el código se autoinstala automáticamente en el PC del usuario, sin su consentimiento y sin que éste se dé cuenta de nada. Los ordenadores infectados pasan de este modo a estar bajo el control del atacante, que se hace con los datos personales de la víctima e incorpora su PC a una red de botnets, alquilándolos como equipos desde los que se enviará spam.

El escenario del crimen: las comunidades de aficionados

A comienzos de 2007, los cibercriminales ya habían manipulado con éxito el servidor del equipo de fútbol americano Miami Dolphins en vísperas de la SuperBowl. Los atacantes colocaron malware en dicho servidor y lograron infectar a innumerables PCs con troyanos. Algo similar se espera que ocurra con la Eurocopa 2008. “Los criminales están intentando infectar las páginas de los aficionados para colocar en ellas código malicioso. Esta práctica se ha convertido en tristemente popular en los últimos meses, hasta tal punto que dos de cada tres infecciones tienen lugar mediante el navegador web”, afirma Ralf Benzmüller.

Pasos imprescindibles para proteger nuestro PC

• Tener siempre actualizados tanto Windows como Internet Explorer o Firefox.

• Utilizar una solución antivirus que monitorice permanentemente todo el tráfico de Internet y detecte el código malicioso.

• Desactivar JavaScript en el navegador web.

• Borrar los correos electrónicos no solicitados y nunca hacer click en ninguno de los enlaces que incorpore.

26 may 2008

Eurocopa 2008: la llegada de los ciberhooligans

Etiquetas: amenazas, ataques informáticos, datos personales, Gdata Antivirus, privacidad, robo de datos

21 may 2008

La web 2.0 en la mira de los Hackers

Los ataques a la web 2.0 crecen un 128% en lo que va de año, y un 774% si lo comparamos con el mismo periodo del año anterior. Resultados de una búsqueda, errores al teclear una URL, banners de publicidad y redes sociales son los cauces más habituales para la infección vía web.

Los ataques a la web 2.0 crecen un 128% en lo que va de año, y un 774% si lo comparamos con el mismo periodo del año anterior. Resultados de una búsqueda, errores al teclear una URL, banners de publicidad y redes sociales son los cauces más habituales para la infección vía web.

Las redes sociales, los foros y los blogs se han convertido en uno de los principales objetivos de la industria del cibercrimen, según el reciente estudio “Amenazas en Redes Sociales 2008” presentado esta semana por G DATA, compañía alemana líder en seguridad informática y pionera en la protección antivirus.

La posibilidad de hacerse pasar por usuarios corrientes que no levanten sospechas y de llegar a un elevado número de personas aprovechándose del factor social de estas plataformas han situado a la web 2.0 en el centro de los ataques de los ciberdelincuentes.

En palabras de Ralf Benzmüller, Director del Laboratorio de Seguridad de G DATA, “la popularidad de MySpace, Facebook, blogs y foros de todo tipo, en los que la interacción entre usuarios es el motor de su actividad, suponen el caldo de cultivo perfecto para que los atacantes traten de engañarnos haciéndose pasar por usuarios legítimos, colocando código malicioso basado en JavaScript, HTML o PHP en su lugar”.

Incremento de malware en páginas web:

Frente a las 865 amenazas basadas en JavaScript, HTML o PHP registradas durante 2006, en 2007 ascendieron a 3.203 amenazas. En los cuatro primeros meses que llevamos de año, la cifra se ha disparado hasta las 2.685 amenazas (un 128% más que el cuatrimestre anterior), lo que comparado con las 347 que se produjeron en el primer cuatrimestre de 2007 supone un crecimiento del 774% respecto a dicho periodo.

En el informe “Amenazas en Redes Sociales 2008”, Ralf Benzmüller ha identificado las siguientes vías como los cauces más comunes para una infección via web:

- Resultados de una búsqueda, en especial al tratarse de temas populares. Dichos resultados pueden ser manipulados, de forma que las primeras páginas que nos devuelva una consulta contengan en realidad enlaces a sitios web maliciosos.

- Errores al teclear una dirección URL (por ejemplo, escribir “goggle” en lugar de “google”). Habitualmente, las direcciones erróneas –casi idénticas a las correctas, excepto por una letra- nos dirigirán a descargas maliciosas camufladas.

- Banners de publicidad: algunos pueden redirigirnos a sitios maliciosos.

- Existen miles de servidores web crackeados, y en muchas ocasiones los ciberdelincuentes solo colocan el malware cuando esperan recibir muchas visitas. Por ejemplo, el perfil de Alicia Keys en MySpace contenía malware a los pocos días de lanzar su nuevo album.

- Redes sociales, foros y blogs. En ellos, cualquiera puede postear contenido, y como es lógico, también los usuarios malintencionados.

- Otro riesgo se puede producir al abrir varias ventanas o pestañas en nuestro navegador, ya que el código malicioso puede robar las credenciales de la sesión de la otra ventana y espiar las contraseñas que introduzcamos, o incluso iniciar acciones remotas como el envío de spam o transacciones bancarias.

8 may 2008

Antivirus gratis para celebrar el Día de Internet

La compañia alemana de seguridad en Internet se suma al compromiso de impulso de la Sociedad de la Información poniendo a disposición de los usuarios versiones gratuitas de su antivirus

Madrid, 8 de abril de 2008 – G DATA, compañía alemana líder en seguridad informática y pionera en la protección antivirus, como muestra de su compromiso con el impulso de la Sociedad de la Información, se suma a la celebración del Día de Internet ofreciendo, de manera gratuita, versiones de prueba de 30 días y descuentos de 20 euros en todas sus soluciones de seguridad.

El Día de Internet está organizado e impulsado por la Asociación de Usuarios de Internet y se celebró por primera vez en España en 2005. Coincide con el Día Mundial de la Sociedad de la Información, y su objetivo es el de difundir y promover el uso de Internet entre la población, así como lograr que la Red sea cada vez más accesible para las personas con algún tipo de discapacidad.

“Desde G DATA queremos mostrar nuestro compromiso con el impulso de la Sociedad de la Información, y ya que la protección de los ordenadores es pieza fundamental para su desarrollo, queremos contribuir a la celebración del Día de Internet con descuentos y versiones de prueba gratuitas de nuestras soluciones”, afirma Jorge de Miguel responsable para España y Portugal de G DATA.

G DATA participará en la celebración del III Día de Internet con una promoción especial, mediante la cual los usuarios que adquieran cualquiera de sus soluciones de seguridad en los centros Fnac y MediaMarkt de Madrid y Cataluña, obtendrán un descuento de 20 euros sobre el precio final. Además, los usuarios tendrán a su disposición una versión de prueba de G DATA Antivirus totalmente gratuita y funcional durante un periodo de 30 días, disponible en el siguiente enlace: www.gdata.de/trade/ES/productview/814/83/.

La promoción será válida desde el 16 hasta el 24 de mayo, extendiendo de esta forma el plazo más allá del Día de Internet.

La compañía

G DATA Security es una multinacional alemana con más de 20 años de experiencia en el mercado de la seguridad en Internet, pioneros en el campo de la protección frente a virus. Con sede en Bochum (Alemania), las soluciones de seguridad de G DATA, tanto para el mercado de consumo como para pymes y grandes empresas, están disponibles en EEUU, Japón, Alemania, Reino Unido, Francia, Italia, España, Canadá, Polonia, Corea, Holanda, Bélgica, Austria, Suecia, Hungría y Luxemburgo. Fruto del I+D que la compañía despliega en el desarrollo de sus soluciones, en los últimos cinco años G DATA ha recibido los más prestigiosos premios internacionales como proveedor de seguridad.

3 may 2008

La mitad de los ordenadores "zombies" están en Europa

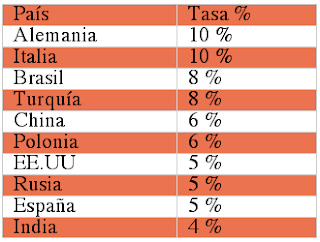

Top diez de países con más PCs zombies:

La mitad de los ordenadores zombi están en Europa:

• España ocupa el noveno puesto con 5% del total de ordenadores infectados del mundo.

• Los criminales han puesto su mirada en Europa debido a sus veloces conexiones ADSL y el buen parque de PCs

La mayor parte del ejército de ordenadores “zombie”, utilizados por los cibercriminales para enviar spam o llevar a cabo ataques DDoS, se encuentra en Europa, según han descubierto recientemente los laboratorios de seguridad de G DATA, compañía alemana líder en seguridad informática y pionera en la protección antivirus.

El análisis de las direcciones IP utilizadas, efectuado por el equipo G DATA Outbreak Shield en el primer trimestre de 2008, arrojó datos sorprendentes: en términos de ordenadores zombie, Alemania e Italia encabezaron la lista mundial con el 20% del total de ordenadores implicados. España ocupa el noveno puesto, con el 5% del total. El número de “zombies” utilizados cada día ronda una media de 350.000, con picos de 700.000 PCs de este tipo enviando spam.

Las botnets constituyen la espina dorsal de la industria del e-crimen y causan pérdidas millonarias cada año a los operadores. El portfolio de servicios de estas redes del crimen está altamente diversificado y va desde el envío de spam y ataques DDoS hasta el phising, pharming, malware y el robo de datos. Los criminales online se aprovechan constantemente de los ordenadores que no se protegen adecuadamente, de forma que logran integrarlos en sus botnets.

Los países con buenas infraestructuras TI y conexiones ADSL rápidas están al frente de la lista de prioridades de los responsables de las botnets. Según se desprende de las investigaciones de los laboratorios de seguridad de G DATA, no debe sorprendernos que los países de la Europa Occidental tomen la delantera en el número de zombies activos.

En palabras de Ralf Benzmüller, responsables de los laboratorios de seguridad de G DATA, “Los responsables de las botnets han puesto su mirada en Europa desde hace mucho, debido a sus veloces conexiones DSL, el buen parqué de PCs y, sobre todo, la gran parte de los mismos que no cuentan con protección alguna. El código malicioso es colocado preferentemente por sus desarrolladores en sitios web hacheados o falsificados. Basta tan sólo con entrar a estas webs para que el PC del visitante se transforme en zombie. Por desgracia, la utilización de cortafuegos y antivirus no está generalizada entre todos los usuarios, lo que facilita que los atacantes controlen un número elevado de PCs y que sus ataques tengan éxito con rapidez. Casi cada segundo, un usuario alemán navega por la red con una protección antivirus no actualizada, constituyendo de dicha forma una presa fácil”.

El fondo del asunto, las botnets: el ejército guerrillero en la web.

Los criminales recurren a las botnets no sólo para enviar spam, correos electrónicos con phising o ataques de denegación del servicio. Los ordenadores zombies también se utilizan para almacenar páginas de phising y malware y para explorar servidores de correo electrónico. En los dos últimos años, el número de bugs especiales (backdoors o puertas traseras) que permiten a los atacantes controlar remotamente los PCs infectados y entonces alimentarnos con código malicioso adicional se ha multiplicado casi por cinco.

Etiquetas: amenazas, botnet, ddos, informe seguridad, zombis

1 may 2008

El Doble Scan y el OutbreakShield de GData

El OutbreakShield; se deriva de un hecho simple: pueden pasar hasta 30 horas desde que ocurre una infección hasta que el primer software antivirus es capaz de reconocer automáticamente esas nuevas amenazas. Para GData el objetivo es hacer el antivirus más "reactivo", por lo que puede interceptar amenazas desconocidas hasta ahora (para los que no hay información en las firmas de virus) en pocos unos segundos. Gracias al acuerdo con Commtouch, empresa especializada principalmente en el desarrollo de soluciones de e-mail anti-spam, cada correo electrónico que se descarga en un ordenador, es analizado mediante los dos motores de rastreo del antivirus. Si no se detecta nada sospechoso , el programa irá a consultar la base de datos proporcionada por Commtouch. Se trata de un archivo, constantemente actualizado, que no pierde de vista el tráfico de la red en el correo electrónico. Cuando el sistema Commtouch señala la llegada de e-mail de las características muy similares, los almacena en la base de datos, junto con la información características (tamaño, las direcciones IP, y otras peculiaridades, en general, las cabeceras del mensaje).

El OutbreakShield; se deriva de un hecho simple: pueden pasar hasta 30 horas desde que ocurre una infección hasta que el primer software antivirus es capaz de reconocer automáticamente esas nuevas amenazas. Para GData el objetivo es hacer el antivirus más "reactivo", por lo que puede interceptar amenazas desconocidas hasta ahora (para los que no hay información en las firmas de virus) en pocos unos segundos. Gracias al acuerdo con Commtouch, empresa especializada principalmente en el desarrollo de soluciones de e-mail anti-spam, cada correo electrónico que se descarga en un ordenador, es analizado mediante los dos motores de rastreo del antivirus. Si no se detecta nada sospechoso , el programa irá a consultar la base de datos proporcionada por Commtouch. Se trata de un archivo, constantemente actualizado, que no pierde de vista el tráfico de la red en el correo electrónico. Cuando el sistema Commtouch señala la llegada de e-mail de las características muy similares, los almacena en la base de datos, junto con la información características (tamaño, las direcciones IP, y otras peculiaridades, en general, las cabeceras del mensaje).Tan pronto como un e-mail con características similares se reciba varias veces al superar un determinado umbral, es inmediatamente clasificado como spam, o como infectado. La tecnología es OutbreakScan basa en el registro de los volúmenes de tráfico típicamente generados a partir de virus y malware todavía no reconocido por los sistemas tradicionales de los distintos antivirus.

Etiquetas: adware, antivirus, ataques informáticos, doble scan, fraude, malware, pharming, phising, spam

Paquetes de seguridad en Internet

Ordenadores no siempre protegidos

En el mercado hay una gran variedad de software de seguridad. Algunos de ellos gratuitos y otros de pago. Normalmente, estos últimos forman parte de paquetes que combinan antivirus con cortafuegos, antispyware y antiphishing además de otras funcionalidades destinadas a mejorar la seguridad del ordenador como control parental o filtros antispam. Existen algunos otros paquetes que implementan también la funcionalidad de copia de seguridad, útil en caso que se produzcan desastres, denominados de protección total.

Comparando opciones

Una organización de consumo analizó 15 paquetes comerciales de los fabricantes más conocidos, así como cuatro programas gratuitos y tres cortafuegos. En general se ha mejorado la interfaz gráfica y la facilidad de empleo. En otros casos, se ha innovado en la inclusión de algunos instrumentos accesorios.

Instalar paquetes gratuitos requiere de cierto conocimiento, dado que no siempre funcionan tan fácilmente como los de pago al estar limitadas muchas de sus funcionalidades.

La mayoría de los paquietes de pago cuentan con funcionalidades como el control parental y el filtro antispam; la alternativa gratuita pasa por instalar un programa distinto para cada función.

Los cortafuegos cumplen.

Un buen cortafuegos debe ser capaz de cerrar cualquier posibilidad de acceso no autorizado al ordenador: esto sirve tanto para impedir excursiones externas como para evitar que la información confidencial y personal salga de nuestro ordenador.

Pocas garantías frente al malware.

Hay que tener en cuenta que la eficacia de este tipo de software depende en buena medida de las bases de datos que contienen el listado de los programas dañinos que pueden circular por la red y la forma de identificarlos.

Lo que le pedimos a un programa eficaz es que sea capaz de actualizar ese listado casi en tiempo real (todos los programas se actualizan automáticamente vía internet), que reconozca un alto porcentaje de virus y programas espía y que los elimine.

Para valorar la función hemos realizado distintas pruebas: recogimos varios tipos de virus, actualizamos en todos los productos la lista de definición de virus y por último hemos valorado cuántos ha detectado cada producto.

Según un reciente estudio tan solo las herramientas de F-Secure, GData y Kaspersky han sido capaces de detectar en torno del 98% de los virus presentes en el disco duro.

Un buen paquete de seguridad informática puede convertirse en un instrumento muy válido para no comprometer la integridad de nuestro ordenador y para evitar que se transmitan a través de él, virus y demás software sospechoso.

El análisis ha puesto de manifiesto que los resultados obtenidos por estos productos en cuanto a su capacidad de bloquear, detectar y eliminar los riesgos informáticos son muy variables. Las diferencias se hacen más evidentes en la función antivirus. Algunos paquetes acaban con casi todos los virus, pero otros dejan escapar una gran parte.

Etiquetas: Gdata, informe seguridad, mercado de antivirus